Sbloccare il Potere: Guida Completa ai Comandi di Rete in Kali Linux

Nel mondo digitale in continua evoluzione, la sicurezza informatica è diventata più importante che mai. Professionisti e appassionati cercano costantemente di approfondire le proprie conoscenze e padroneggiare gli strumenti che consentono loro di proteggere i sistemi e i dati. Uno di questi strumenti, potente e versatile, è Kali Linux, una distribuzione Linux progettata specificamente per test di penetrazione e sicurezza informatica. Al suo interno, un arsenale di comandi di rete attende di essere scoperto, offrendo agli utenti un controllo senza precedenti sull'esplorazione e la manipolazione del panorama digitale.

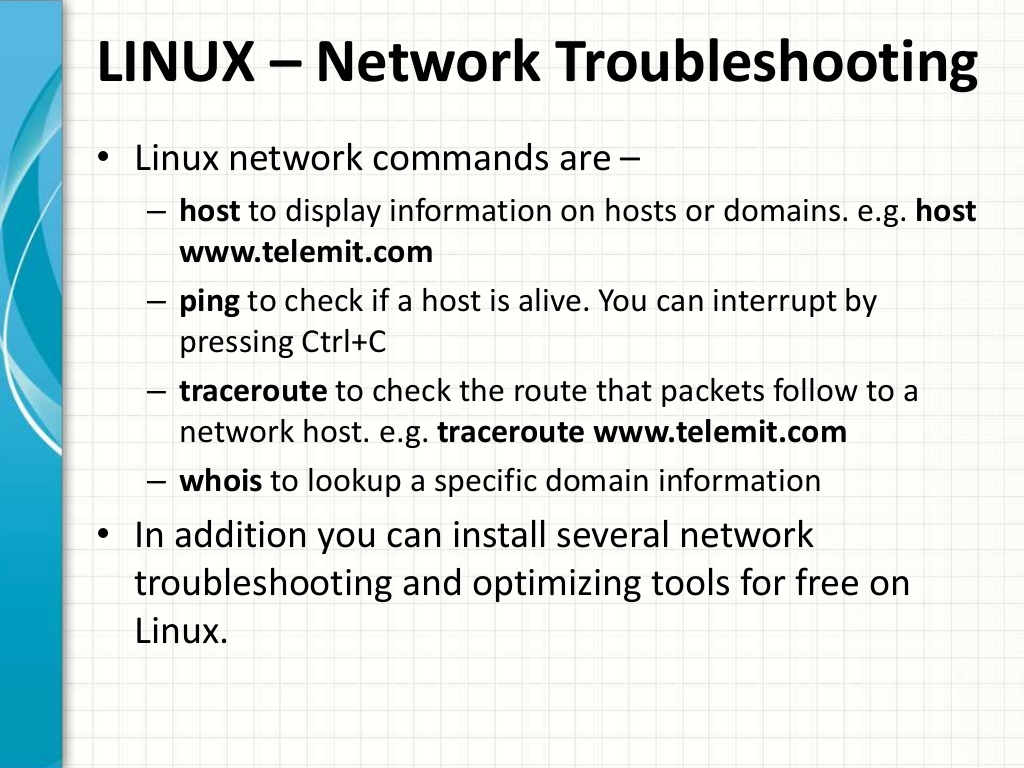

Immaginate di poter esplorare la struttura di una rete, identificare le vulnerabilità e testare le difese con precisione chirurgica. I comandi di rete in Kali Linux vi offrono questa possibilità. Che siate amministratori di sistema, esperti di sicurezza o semplicemente curiosi del funzionamento interno delle reti, la padronanza di questi comandi è fondamentale per migliorare le vostre competenze e consentirvi di navigare nel complesso mondo della sicurezza informatica.

Questa guida completa vi accompagnerà in un viaggio alla scoperta dei comandi di rete in Kali Linux, fornendo una comprensione approfondita delle loro capacità e del loro utilizzo pratico. Dai concetti di base alle tecniche avanzate, esploreremo tutto ciò che c'è da sapere, consentendovi di sfruttare appieno la potenza di Kali Linux per tutte le vostre esigenze di sicurezza informatica.

Che siate nuovi al mondo di Kali Linux o utenti esperti, questa guida fornirà preziose informazioni e consigli pratici per aiutarvi a raggiungere il vostro pieno potenziale nel campo della sicurezza informatica. Preparatevi a scoprire i segreti dei comandi di rete in Kali Linux e a sbloccare un nuovo livello di competenza nel campo della sicurezza informatica.

Unitevi a noi in questo entusiasmante viaggio alla scoperta dei potenti strumenti disponibili in Kali Linux e scoprite come possono essere utilizzati per rafforzare le vostre difese e ottenere un vantaggio strategico nel mondo digitale in continua evoluzione di oggi.

Vantaggi e Svantaggi dei Comandi di Rete in Kali Linux

Come ogni strumento potente, anche i comandi di rete in Kali Linux presentano vantaggi e svantaggi. Comprenderli appieno vi aiuterà a prendere decisioni informate e a utilizzare questi strumenti in modo responsabile ed efficace.

| Vantaggi | Svantaggi |

|---|---|

|

|

Sebbene i comandi di rete in Kali Linux offrano una vasta gamma di vantaggi per i professionisti della sicurezza e gli appassionati, è fondamentale utilizzarli in modo responsabile ed etico, tenendo sempre presenti le implicazioni legali e i potenziali rischi.

In conclusione, i comandi di rete in Kali Linux rappresentano uno strumento potente e versatile per chiunque desideri approfondire la propria conoscenza della sicurezza informatica e delle reti. Sebbene presentino una curva di apprendimento, i vantaggi in termini di analisi, risoluzione dei problemi e test di penetrazione superano di gran lunga gli svantaggi. Investendo tempo e impegno nell'apprendimento di questi comandi, sarete in grado di sbloccare un nuovo livello di competenza nel campo della sicurezza informatica e ottenere un vantaggio strategico nel panorama digitale in continua evoluzione.

How to Use Linux dig Command (DNS Lookup) {With Examples} | Taqueria Autentica

How to create a new non admin user in Kali | Taqueria Autentica

How to find IP address in Kali Linux | Taqueria Autentica

How To Install Pip In Kali Linux Command | Taqueria Autentica

How To Run a Traceroute On Linux, Windows and macOS | Taqueria Autentica

Linux Network Diagram Software | Taqueria Autentica

Linux Basic Command. Kali Linux Basic Commands | Taqueria Autentica

6 Best Linux/Unix Command Cheat Sheet | Taqueria Autentica

Kali Linux Commands With Examples Pdf | Taqueria Autentica

Terminal Computer Info Linux at Victor Rodriquez blog | Taqueria Autentica

Grusel Intakt Exzenter kali linux rolling download Urkomisch beleidigen | Taqueria Autentica

networking command in kali linux | Taqueria Autentica

networking command in kali linux | Taqueria Autentica

Kali linux cyber security hacking embroidered hat linux lover linux | Taqueria Autentica

![Linux Commands Cheat Sheet [With PDF]](https://i.pinimg.com/originals/73/63/9f/73639f96dec7e5e43ece90277b0cf792.png)

Linux Commands Cheat Sheet [With PDF] | Taqueria Autentica